-

Tipps für Käufer eines Keyloggers

- Vielleicht denken Sie bei Überwachungssoftware wie Keylogger gleich an Computer Hacker oder Computer Nerds. Doch diese Programme haben auch legitime Einsatzgebiete. Heute ist es tatsächlich so, dass die Überwachung von Software eine wichtige Rolle bei der Computersicherheit in Familien, bei Arbeitgebern und anderen Personengruppen spielt, in denen mehrere Benutzer Zugang zu dem selben Computer haben. Eltern können beispielsweise den Familiencomputer überwachen, um unsichere Online-Aktivitäten oder Zugang zu Konten aufzuzeichnen. Arbeitgeber können ihre Angestellten überwachen um sicherzustellen, dass die Richtlinien des Unternehmens auch wirklich eingehalten werden.

- Heute kann man sich eine Keylogger Software über das Internet herunterladen, entweder direkt über die Webseite des Entwicklers oder von Softwareseiten. Manche Programme sind kostenlos, wobei die Funktionalität meist eingeschränkt ist. Zahlungspflichtige Versionen können auf der anderen Hand auch geheim betrieben werden und werden von den Anwendern nicht registriert. Dieser “Stealth Modus” entfernt das Programm aus dem System-Tray, aus sichtbaren Ordnern, Programmlisten und aus dem Task Manager.

- Die meisten zahlungspflichtigen Keylogger schützen den Zugang zur Software und den Logdateien zusätzlich mit einem Passwort. Leider kann ein solcher Passwortschutz bei Anwendern für Verwirrung sorgen, die weder die Anweisungen noch die FAQs gelesen haben. In diesem Fall laufen die Programme zwar, jedoch wissen die Benutzer nicht wie man sie öffnet oder sie kennen einfach das benötigte Passwort nicht. Solchen Anwendern bleibt in der Regel nichts anderes übrig als zu versuchen, die Software zu deinstallieren.

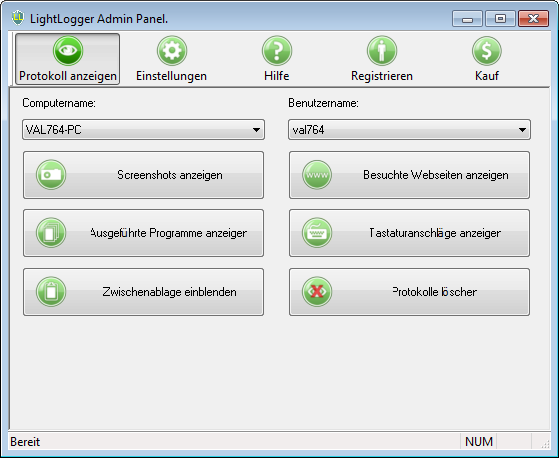

- Moderne Keylogger oder Überwachungssoftware für Mitarbeiter weisen eine oder mehrere der folgenden gängigen Funktionalitäten auf:

- Vielleicht denken Sie bei Überwachungssoftware wie Keylogger gleich an Computer Hacker oder Computer Nerds. Doch diese Programme haben auch legitime Einsatzgebiete. Heute ist es tatsächlich so, dass die Überwachung von Software eine wichtige Rolle bei der Computersicherheit in Familien, bei Arbeitgebern und anderen Personengruppen spielt, in denen mehrere Benutzer Zugang zu dem selben Computer haben. Eltern können beispielsweise den Familiencomputer überwachen, um unsichere Online-Aktivitäten oder Zugang zu Konten aufzuzeichnen. Arbeitgeber können ihre Angestellten überwachen um sicherzustellen, dass die Richtlinien des Unternehmens auch wirklich eingehalten werden.

- Aufzeichnen sämtlicher Tastaturanschläge

- Aufzeichnen verwendeter Programme, geöffneter Fenster und besuchter Webseiten

- Aufzeichnen von Chat, ICQ, MSN und anderen Instant Messengern

- Erstellen von Bildschirmaufzeichnungen in regelmäßigen Intervallen

- Schutz vor versehentlichem Löschen des Programms selbst

- Sperrt Zugang durch geheime Key-Kombination und Passwort

- Schickt Logdateien an Email-Adresse

- Entfernt das Programm und seine Logdateien zu einem vordefinierten Zeitpunkt vollständig vom System.

- Die meisten Keylogger laufen auf Windows 32- oder 64-Bit Betriebssystemen auf Windows 10, 8, 7, Vista und XP. Es gibt auch Programme, die für Mac OS entwickelt wurden.

- Wir bitten jeden Käufer einer Keylogger Software darauf zu achten, dass diese von einer namhaften Zertifizierungsbehörde wie Symantec, Comodo, Go Daddy oder Global Sign signiert wurde. Code Signaturen sind eine kryptographische Technologie die es Endanwendern ermöglicht zu verifizieren, dass es sich tatsächlich um die gewünschte Software handelt und dass diese nicht geändert wurde oder gar fehlerhaft ist. Überwachungssoftware die aus bösartigen Gründen geändert wurde, kann ohne Wissen des Benutzers persönliche Daten zu kriminellen übertragen. Endanwender sollten am besten bei allen eingesetzten Softwareprodukten, seien es Musik-Player oder Spiele, sicherstellen, dass sie digital signiert wurde, denn wirklich jede Software kann schädlichen Code enthalten. Hersteller von zuverlässigen, sicheren Anwendungen signieren ihre Produkte.

- Eine digitale Signatur ist eine wichtige Voraussetzung für die erfolgreiche Installation von Überwachungssoftware. Die meisten Antiviren-Produkte wie die von Kaspersky oder Fortinet erlaubt keine Installation von Keylogger Programmen, die keine digitale Signatur aufweisen und entdecken, beenden und entfernen solche nicht-signierten Überwachungsprogramme, die auf dem Computer betrieben werden. Einige Antivirus-Programme blockieren nur die Installation von Überwachungssoftware, egal ob signiert oder nicht. In diesem Fall kann die Software dennoch installiert und erfolgreich betrieben werden, wenn der Anwender das Programm in die “Whitelist” des Antiviren-Programms aufnimmt. Diese Whitelist spezifiziert alle Softwareprodukte, die als Ausnahmen gelten und auf dem Computer betrieben werden dürfen.